【セミナーレポート】教育現場の情報を守る! 学校・教育委員会関係者は知っておきたいセキュリティ最前線。

サイバー攻撃が激化しています。国内でもランサムウェアで学校の情報システムが狙われた事例が報道されましたが、教育の現場ではどう対処すればいいのでしょうか。

このセミナーでは、文科省の担当官が最新のガイドラインについて解説すると同時に、専門事業者からもセキュリティ対策のノウハウを共有してもらいました。

概要

□タイトル:教育機関が求められるセキュアなクラウド環境

□実施日:2022年9月28日(水)

□参加対象:自治体職員

□開催形式:オンライン(Zoom)

□申込数:112人

□プログラム:

第1部:文部科学省「教育情報セキュリティポリシーに関するガイドライン」の解説

第2部:安全安心な教育環境整備のために、求められる情報セキュリティ対策とは

第3部:今後の教育情報ネットワークに必要な「ゼロトラスト」とは?

第4部:教育情報ネットワークにて「ゼロトラスト」を実現するには?

第5部:質疑応答

文部科学省「教育情報セキュリティポリシーに関するガイドライン」の解説

自治体でセキュリティ対策を実施する際の指針となる国のガイドライン。教育の分野においても、ここ数年で何度かガイドラインの改訂が行われている。その経緯と変更内容について、文部科学省の担当官が解説する。

<講師>

伊藤 兼士氏

文部科学省 初等中等教育局

学校デジタル化プロジェクトチーム専門官

GIGAスクール構想を機に改訂された教育情報セキュリティの考え方。

文科省の「教育情報セキュリティポリシーに関するガイドライン(以下、ガイドライン)」について、これまでの改訂の経緯も含めて説明します。

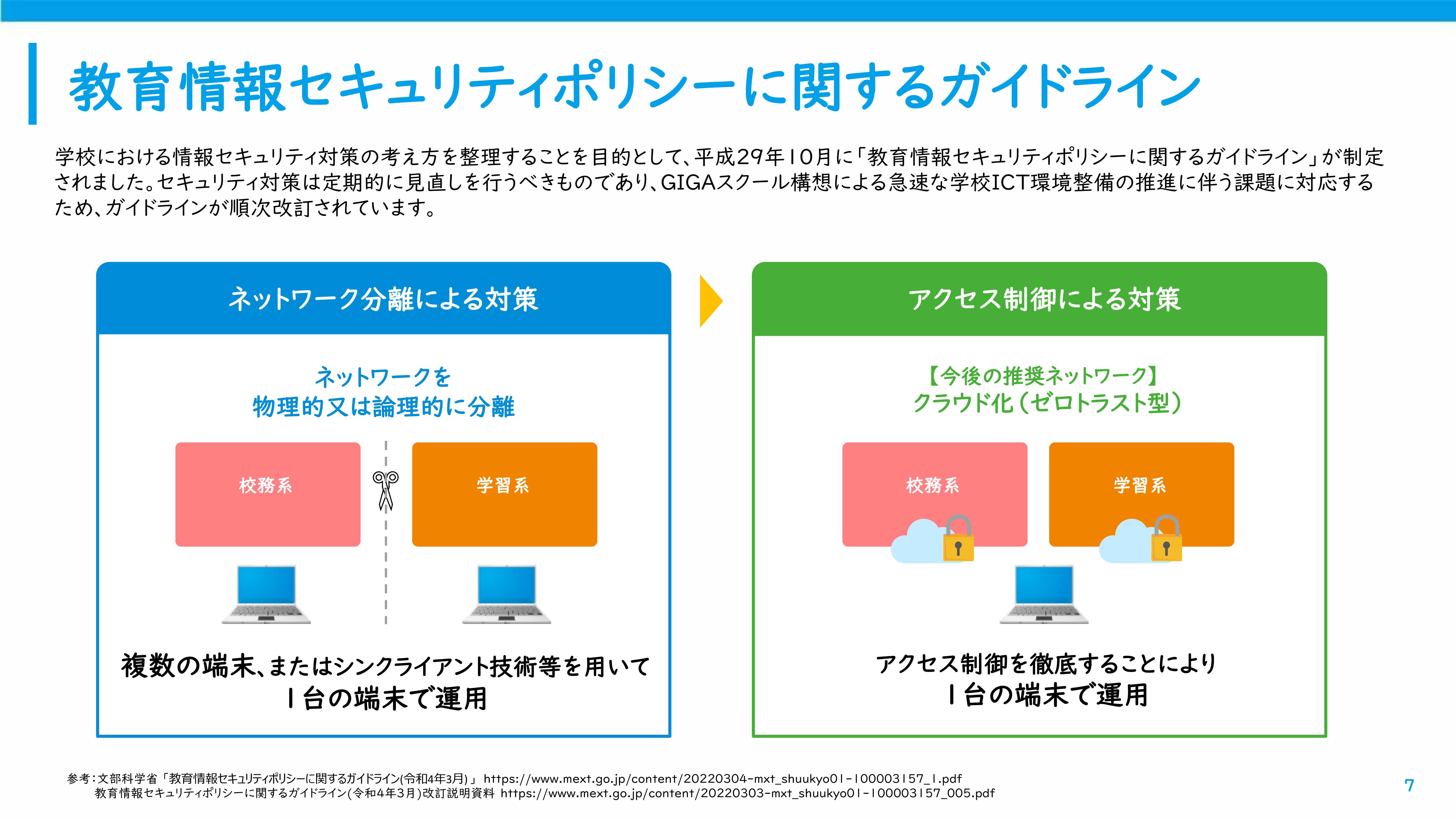

まず平成29年に公表された初版のガイドラインですが、システム運用はオンプレミス、ネットワークは三層分離を想定したものでした。令和元年12月に改訂が行われましたが、こちらはGIGAスクール構想に対応するため、クラウド・バイ・デフォルトの原則を紹介すると共にクラウドサービスを利用する上で必要な情報を盛り込んでいます。

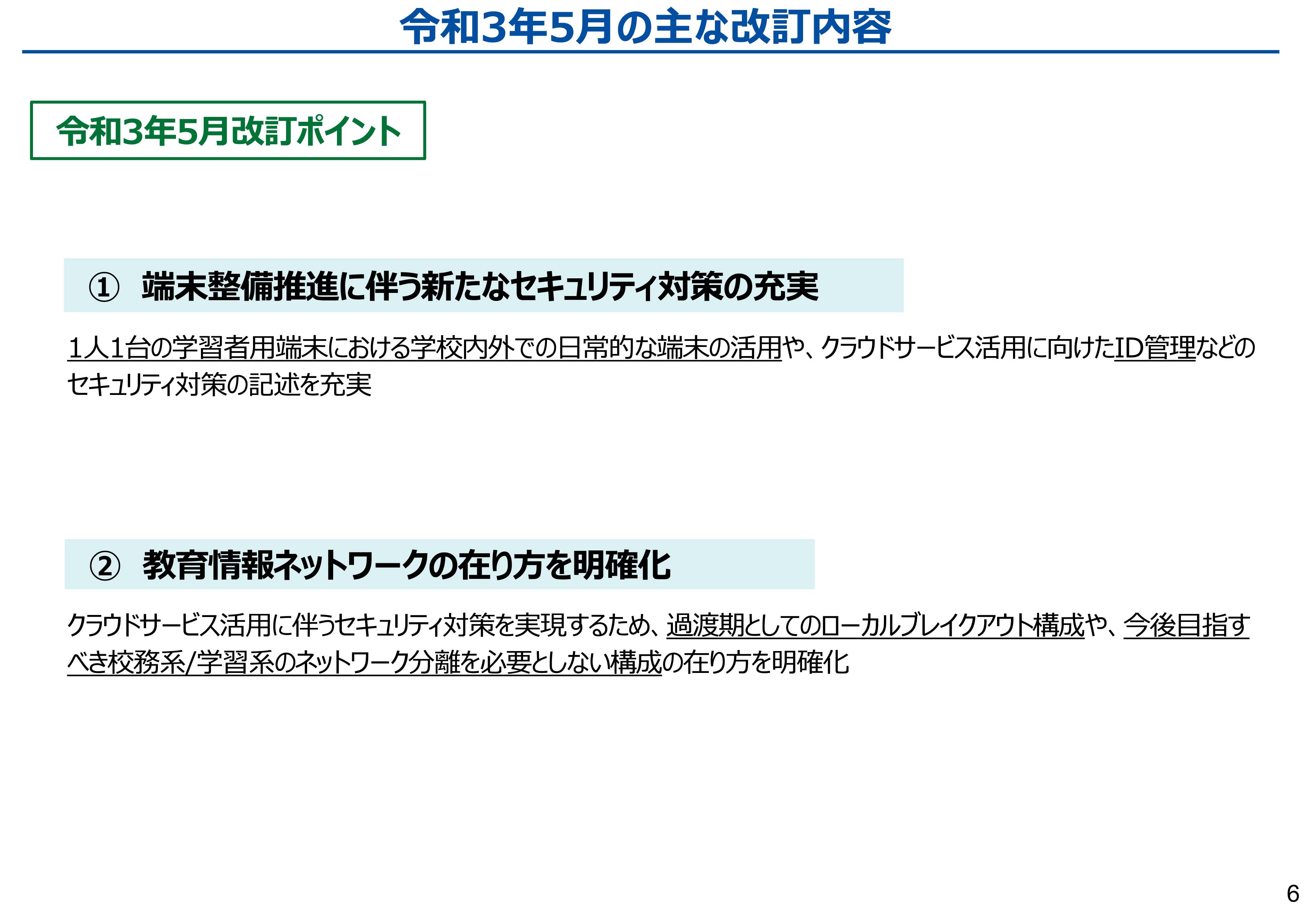

その後、コロナ禍を契機に1人1台端末が整備され、この状況に対応するため、令和3年5月の改訂では学校内外における端末利用の対応や、ローカルブレイクアウト構成の追加など大幅な改訂を行っています。その上で、直近の令和4年3月にも追補的な改訂が行われました。

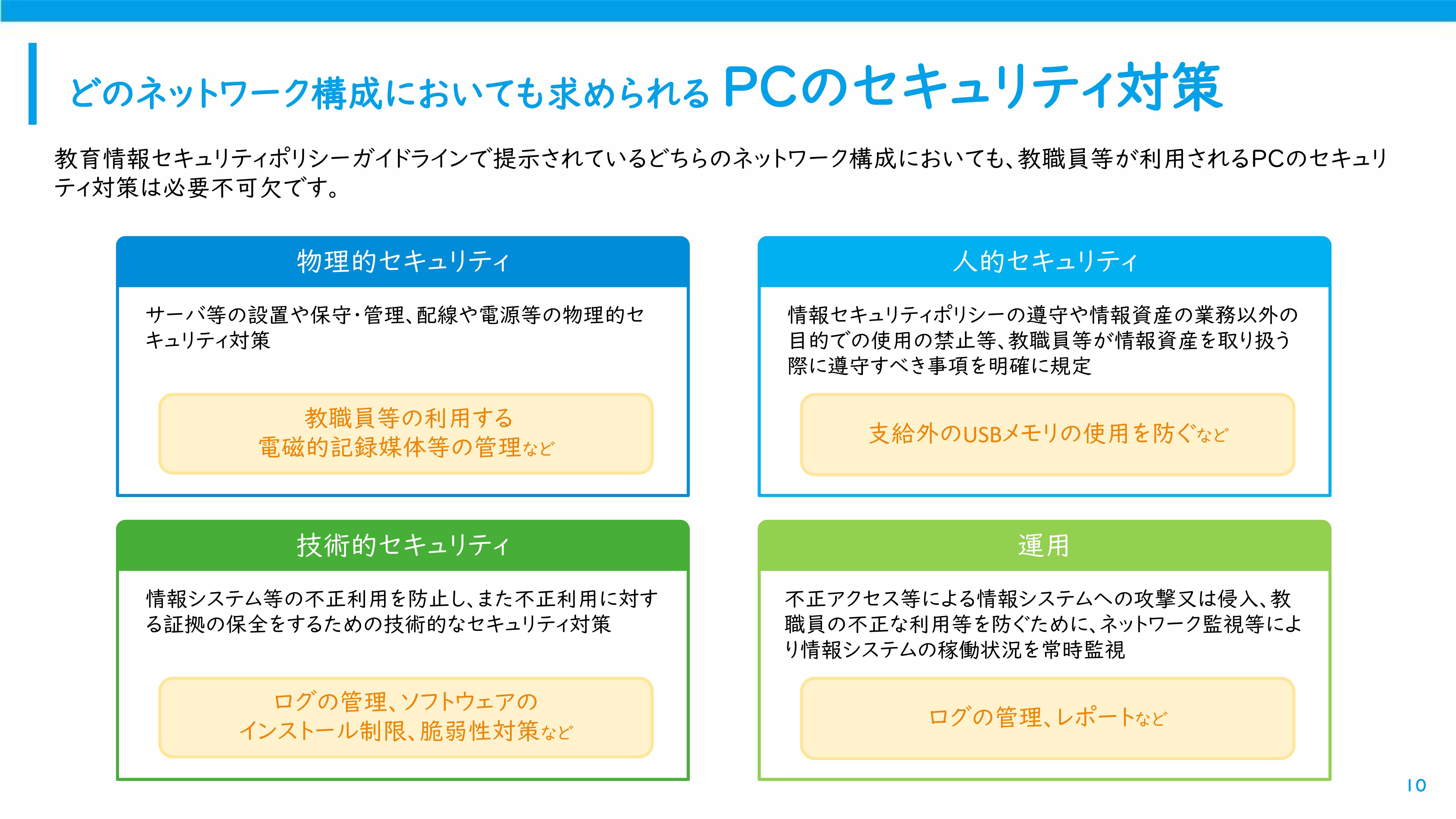

この情報セキュリティ対策については、何を・何から・どのように守るのかを整理する必要があります。教育の分野において、“何を”は情報資産、つまり学校が保有する情報全般を指します。“何から”は・機密情報の漏えい・不正アクセス・データの改ざん・情報の滅失 などの脅威です。そして“どのように”守るかについては、人的・物理的・技術的な観点から総合的な対策を行う、ということです。

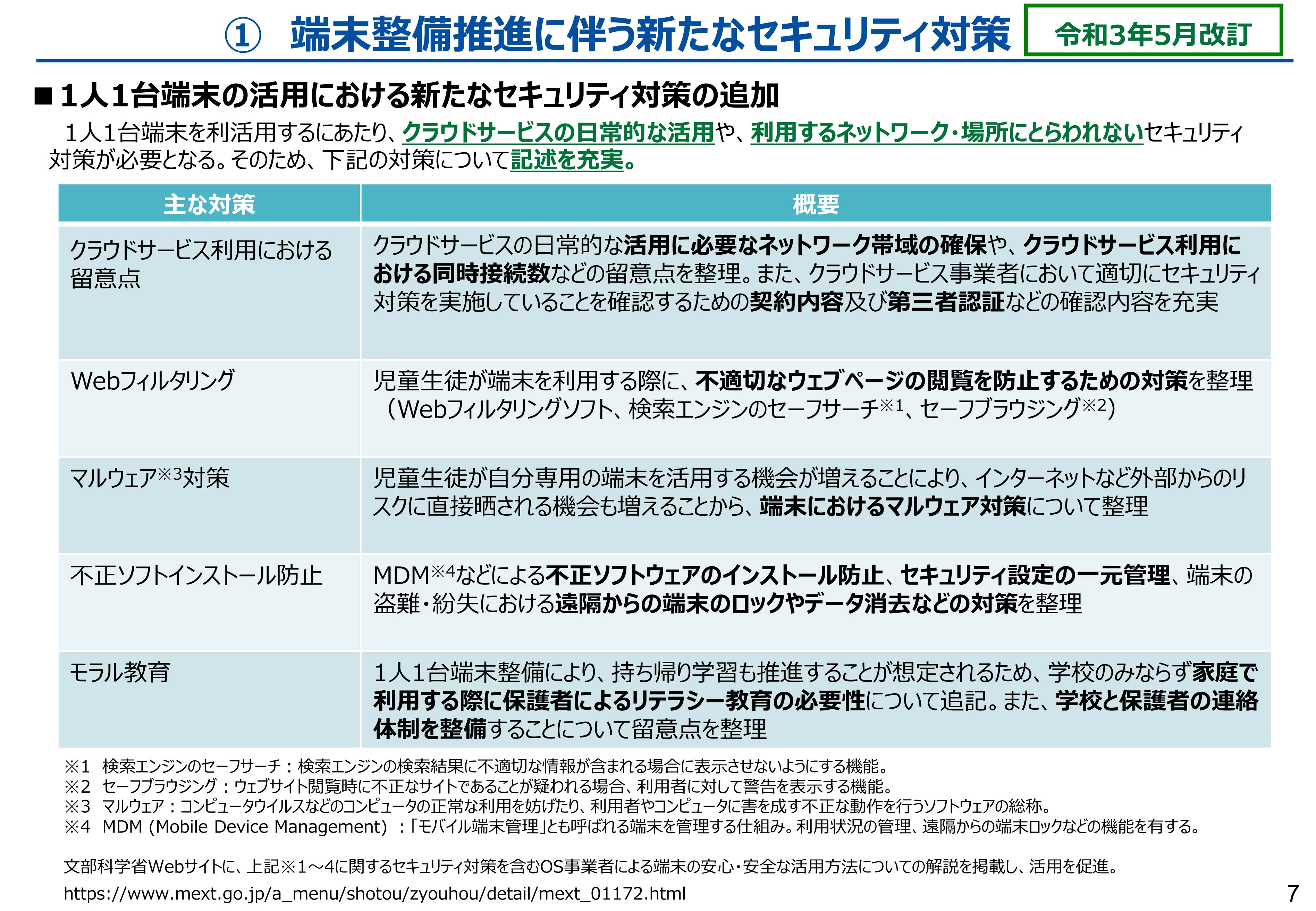

続いて令和3年5月の改訂について。主なポイントは上記の2点です。1点目の端末整備推進に伴う新たなセキュリティ対策の充実については、主な対策として下表に記載している5つを掲げています。

2点目は、教育情報ネットワークの在り方についてです。ここではネットワーク構成を、現在・過渡期・目指すべき未来の3ステップで整理し、ローカルブレイクアウト構成およびクラウドサービス活用の推進を踏まえた、ネットワーク分離を必要としない認証によるアクセス制御を前提とした構成について追記しています。

この改訂における未来像は、従来の校務系・学習系ネットワークを分離する手法に対し、認証によって適切にアクセス制限をかけることで、ネットワーク自体を分離する必要はないという考え方です。利用するシステムはクラウドサービスを想定しています。

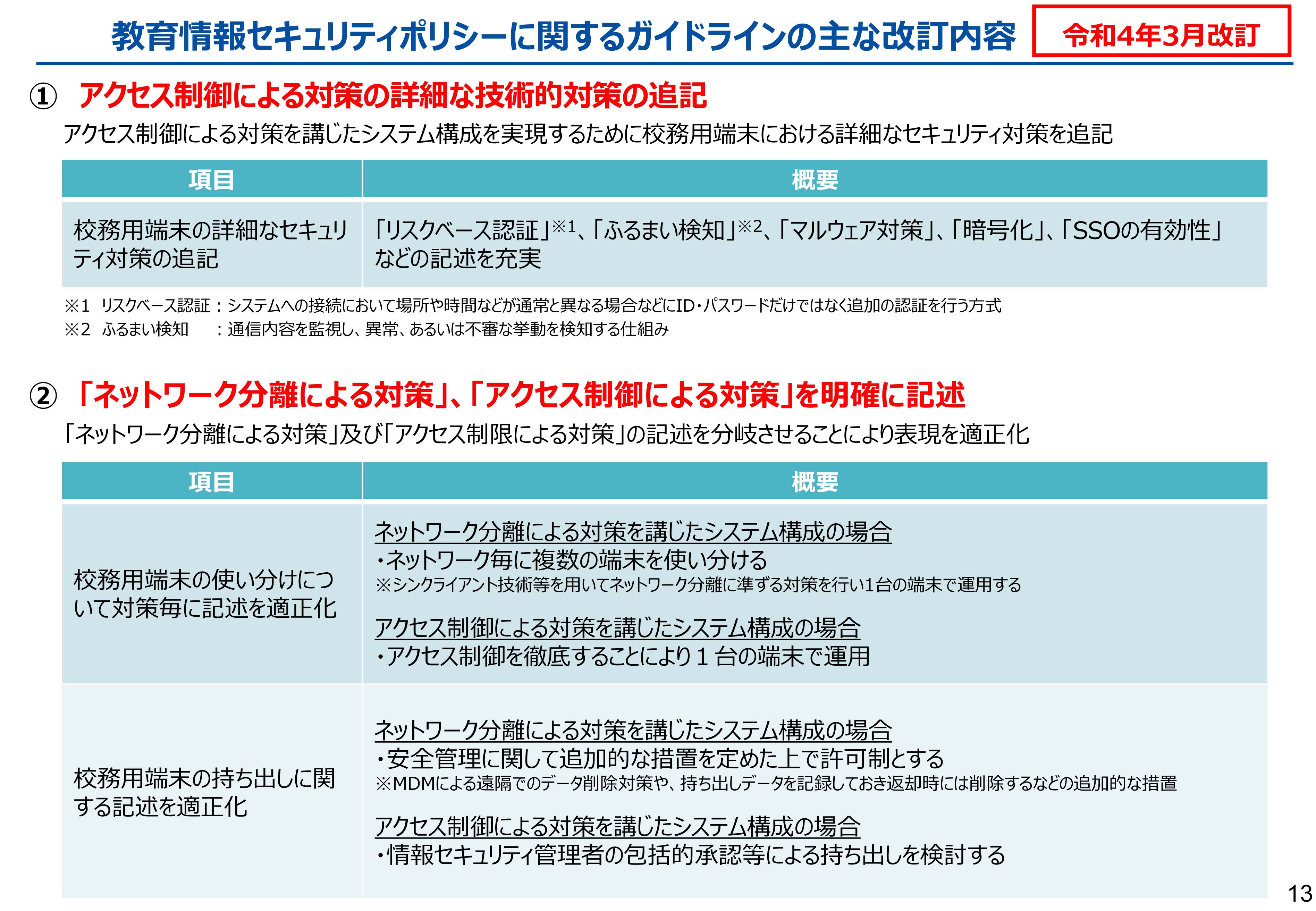

続いて、直近の令和4年3月改訂です。この改訂のポイントは下図の2点で、対策方針や組織体制の在り方など基本的な部分の変更はなく、令和3年の改訂に対して追補的な改訂を行ったものです。

自治体への支援事業と文科省からのメッセージ。

これらガイドラインの改訂とは別に、留意していただきたい事項があります。まず、教育情報セキュリティポリシーの整備がまだ行き届いていない自治体があれば、速やかに策定していただきたいという点。また、セキュリティ上の課題が発生した場合は、ガイドラインを踏まえた適切な対応をお願いしたいという点です。

文科省においては「ICT活用教育アドバイザー事業」も実施しているので、積極的に活用いただければと思います。

文科省ではGIGAスクール構想の下での校務の情報化の在り方に関する専門家会議を設置しており、ここで出た意見を受け、様々な施策を展開していきたいと考えています。これらの資料は文科省ホームページにも掲載しているので、ぜひご参照ください。

安全安心な教育環境整備のために、求められる情報セキュリティ対策とは

教育現場でセキュリティ対策を実施する場合、世にあふれるソフトやサービスから何を選択するかが悩ましい。第2部では、セキュリティの専門事業者が「ゼロトラスト」「Nデイ脆弱性」「シンクライアント」などのキーワードを軸に、市販のサービスにおける内容や特徴などを紹介してくれた。

<講師>

Sky株式会社

ICTソリューション事業部 システムサポート部

全てをチェックするゼロトラストで学校の重要情報を守る。

学校では、指導要録や子どもたちの個人情報などの重要情報を多く扱っています。その情報をねらった不正アクセスや、サイバー攻撃などの事件が多く発生しています。また外部からの攻撃だけでなく、内部での情報漏えい事故も見逃せません。これらへの対策として教育情報セキュリティポリシーに関するガイドラインが制定されました。こちらは紹介済みなので省略しますが、そのガイドラインの中でゼロトラスト型のネットワーク構成が推奨されています。

ゼロトラストは、組織の内外を問わず全ての通信をチェックして認証することで安全を確保する、という考え方です。

教育現場では、GIGAスクール構想によりインターネット経由でクラウドサービスを利用することが当たり前になりました。また、登校できない子どもたちのために自宅からのオンライン学習も行われる中、ゼロトラストが今後目指すべき考え方と示されています。

もちろん端末自体のセキュリティ対策も欠かせません。学習支援ソフトなど(クラウド)に保存されるデータは事業者が守りますが、そのデータをダウンロードして編集するときなど、端末上に保存されるデータは学校で守る必要があるとガイドラインに明記されています。

PCのセキュリティ対策は上図の4領域に分けられ、様々なソフトウェアが提供されていますが、当社のSKYSEA Client View(以下、SKYSEA)は、これらの対策を網羅し、一元管理できます。例えばサイバー攻撃の場合、OSやアプリケーションの脆弱性が狙われるため、各メーカーから提供される修正プログラムを適用したり、アップデートしたりする必要があります。

この修正プログラムが公開されてから現場で適用されるまでの間が狙われやすく、「Nデイ脆弱性」と呼ばれますが、SKYSEAでは見つかった脆弱性に対して、対象端末の確認から更新プログラムの配布・実行までいち早く対応できます。また、端末にソフトウェアを自由にインストールできないよう、管理者側で制限をかけることも可能です。

さらに内部での対策として、Webサイトの不適切な利用を制限でき、Webへの書き込みやアップロードも禁止できます。また、端末を紛失した場合にはその端末の制御が可能で、特定フォルダのデータ削除や画面ロックをインターネット経由でリモート実行できます。

シンクライアントを活用し移行期間もセキュリティを確保!

続いて、ゼロトラスト型セキュリティへの移行期間について。ゼロトラスト化に伴い、校務系システムもクラウドへの移行を進める必要がありますが、この移行期間にも安全にシステムを使うための対策が必要です。その1つとしてシンクライアントがあります。

シンクライアントは業務で使用するPCの機能を必要最小限にとどめ、サーバー側で処理を行う仕組み。手元の端末にサーバーの画面だけを転送し、モニターとして使用するイメージです。当社でもシンクライアントシステム「SKYDIV Desktop Client」を用意しています。日本で広く使用されているウィンドウズサーバーが基盤なので、使い慣れた環境で動作し、スムーズに運用いただけます。

また、ガイドラインには、支給以外の端末から教育ネットワークに接続する可能性がある場合は、情報漏えいを防ぐため、シンクライアント環境やセキュアブラウザを使用するといった対策が必要、という記載があります。当社もこの点を支援したく、「SKYDIV Desktop Client Remote Access Servises」を用意しています。

インターネット経由で手元の端末へ校内のPC画面を転送するため、端末にデータが残らず、セキュアな環境で校内と同じように業務が行えます。テレワークや災害時など様々な場面で活用できるので、興味がある方は気軽にお問い合わせください。

今後の教育情報ネットワークに必要な「ゼロトラスト」とは?

第2部で少し触れたゼロトラストだが、具体的にはどのような概念なのだろうか。この考え方が生まれたきっかけや、現場でどう解釈すればいいのかといった点を、パロアルトネットワークスの担当者が分かりやすく説明する。

<講師>

林 薫氏

林 薫氏

パロアルトネットワークス株式会社

日本担当最高セキュリティ責任者(Field CSO)

世界中で拡大するサイバー被害と防御を強化するためのゼロトラスト。

このセッションでは、今後の教育情報ネットワークに必要なゼロトラストについて紹介します。

まずは現状について。近年、ランサムウェアを始めとするサイバー犯罪が急速に増加しています。標的にされるのは、国家や公的機関、警察、企業など様々です。先に紹介がありましたが、国内の小・中学校の校務システムも被害に遭っています。

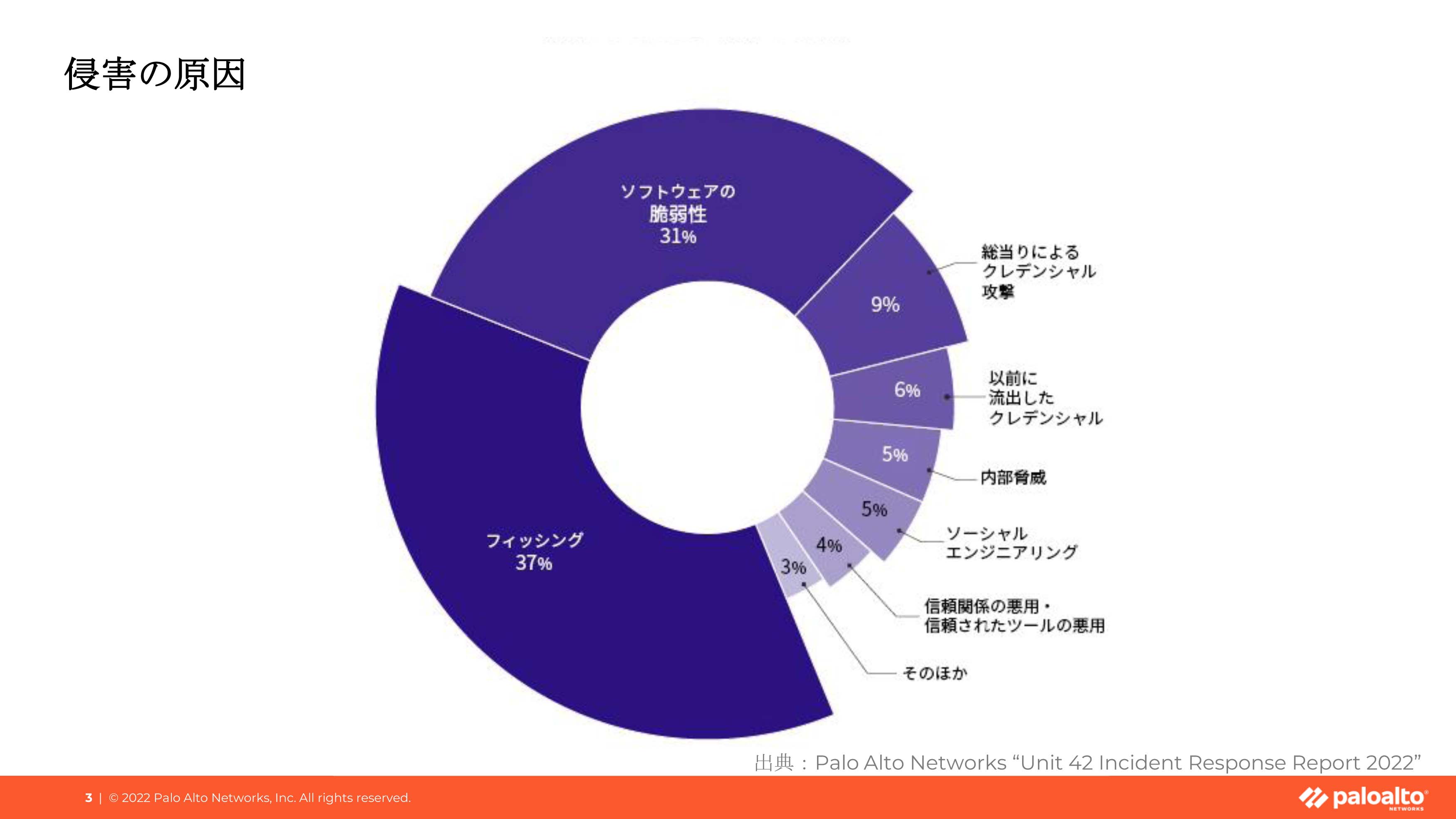

また、犯罪者はデータを暗号化して身代金を要求するだけでなく、暗号化する前にデータを持ち出し、公開すると脅して身代金の支払いに圧力をかけてきます。当社が昨年1年間で対応したセキュリティインシデントの原因に関する内訳が下記です。

こうした攻撃に対し、外部と内部を分けて防御するのは不可能というのが現状です。そのため、セキュリティの考え方を大きく変えるゼロトラストへの移行が始まっています。

ゼロトラストはサイバーセキュリティの戦略的なアプローチです。無条件での信頼は排除し、アクセスなどにおける全ての段階を継続的に検証して、組織を保護することが目的とされています。メリットの1つはシンプルだという点。状況に関係なく同じセキュリティを実行する仕組みなので、様々なところにシステムが混在する状況をシンプル化できる考え方だといえます。

NISTがまとめた7項目と5W1Hにもとづいたポリシーの策定。

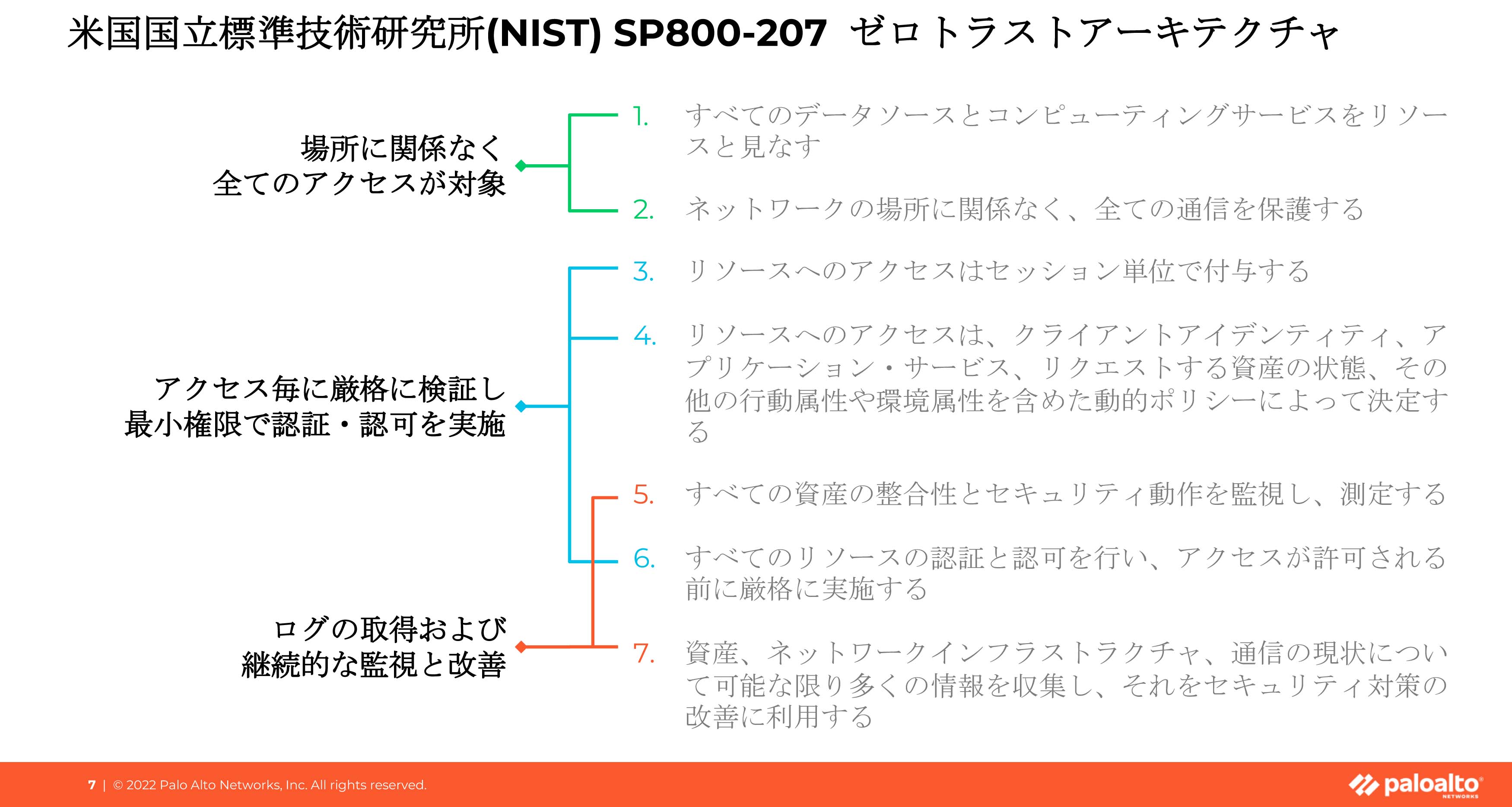

ガイドラインにも書かれていますが、ゼロトラストは、アクセス認証や通信の保護を徹底することでネットワークによる制限を必要としない手法であり、かつリモートワークなど働き方改革の推進にも有効です。ゼロトラストの考え方については各方面で紹介されていますが、最も中立的にまとまったものとして、米国国立標準技術研究所(NIST)が出している文書では以下の7項目が記載されています。

(1)全てのデータソースとコンピューティングサービスをリソースと見なす

(2)ネットワークの場所に関係なく、全ての通信を保護する

(3)リソースへのアクセスはセッション単位で付与する

(4)リソースへのアクセスは、クライアントアイデンティティ、アプリケーション・サービス、リクエストする資産の状態、そのほかの行動属性や環境属性を含めた動的ポリシーによって決定する

(5)全ての資産の整合性とセキュリティ動作を監視し、測定する

(6)全てのリソースの認証と認可を行い、アクセスが許可される前に厳格に実施する

(7)資産、ネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する

これは抽象的に書かれているのでピンとこないかもしれません。具体的にどういうことなのか、簡易にまとめたものがこちらです。

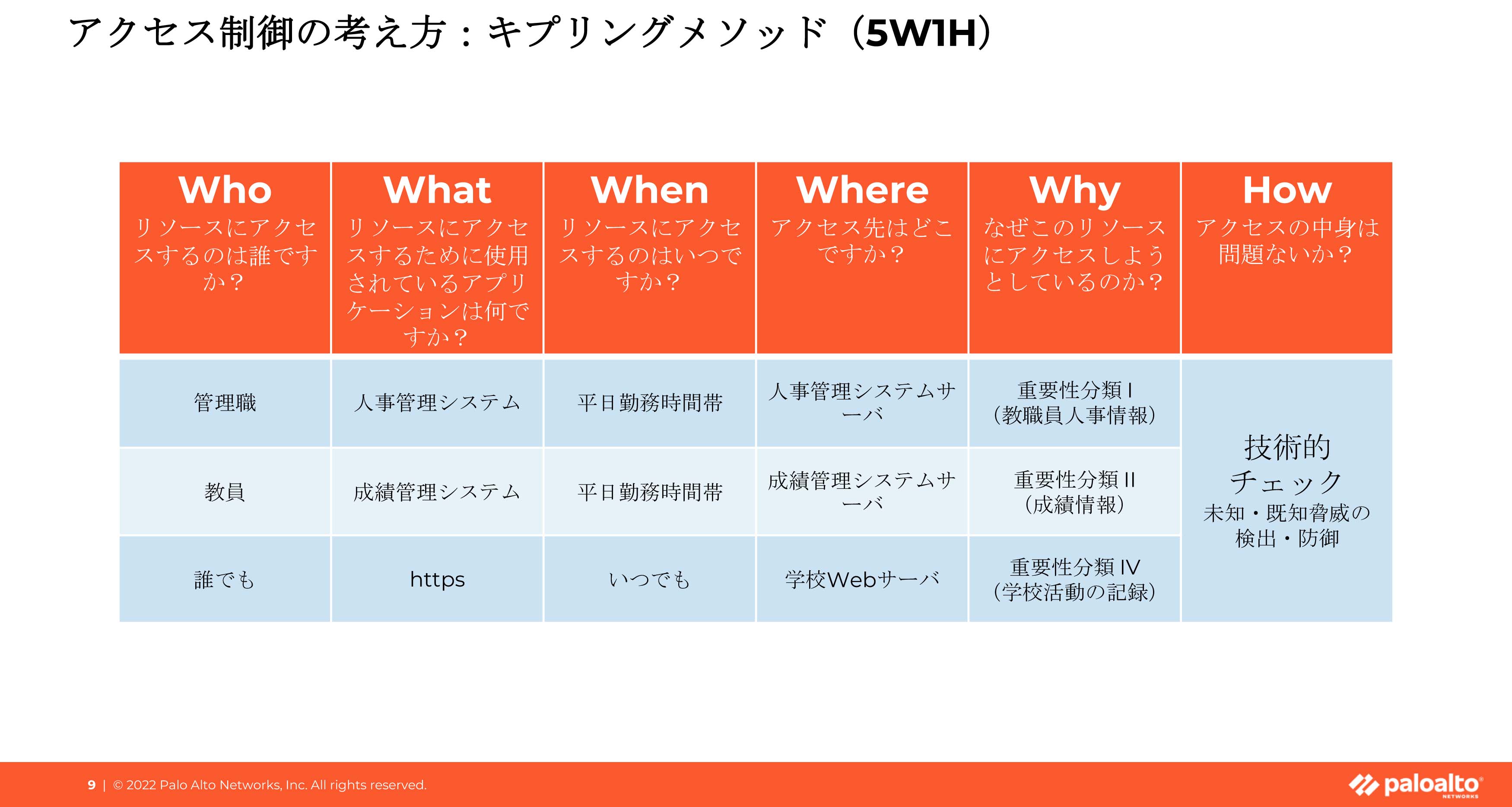

大きく分けて、図左側の3点にまとめられます。こうした視点を踏まえ、アクセス制御を具体的にどうしていくべきなのか、という考え方の例として、5W1H、いわゆるキプリングメソッドと呼ばれているものがあります。

この6点を確認してポリシーをつくっていくことが必要です。逆にこのどこにも当てはまらないものや、どこかに引っかかるものに関してはアクセスを許可しないということでゼロトラストを実現できます。

また、アクセスの中身に関しては、技術的なチェック、つまり未知・既知の脅威の検出・防御、あるいはふるまいなどで検出できるような方策が必要だと考えます。こうしたゼロトラスト戦略を採用していただき、堅牢かつ効率的に業務ができる環境を構築していただければ幸いです。

教育情報ネットワークにて「ゼロトラスト」を実現するには?

ゼロトラストの基本を抑えた上で、学校や教育委員会、自治体はどう動くべきか。第4部ではパロアルトネットワークスが提供するソリューションをベースに、ゼロトラスト環境を構築するための知見を共有する。

<講師>

早川 浩平氏

早川 浩平氏

パロアルトネットワークス株式会社

技術本部 シニアシステムエンジニア/公共・社会インフラ担当

教育ネットワーク上の“検疫所”Prisma Accessの機能について。

ここからは、具体的にどうすればゼロトラストを実現できるのか、という点についてお話しします。

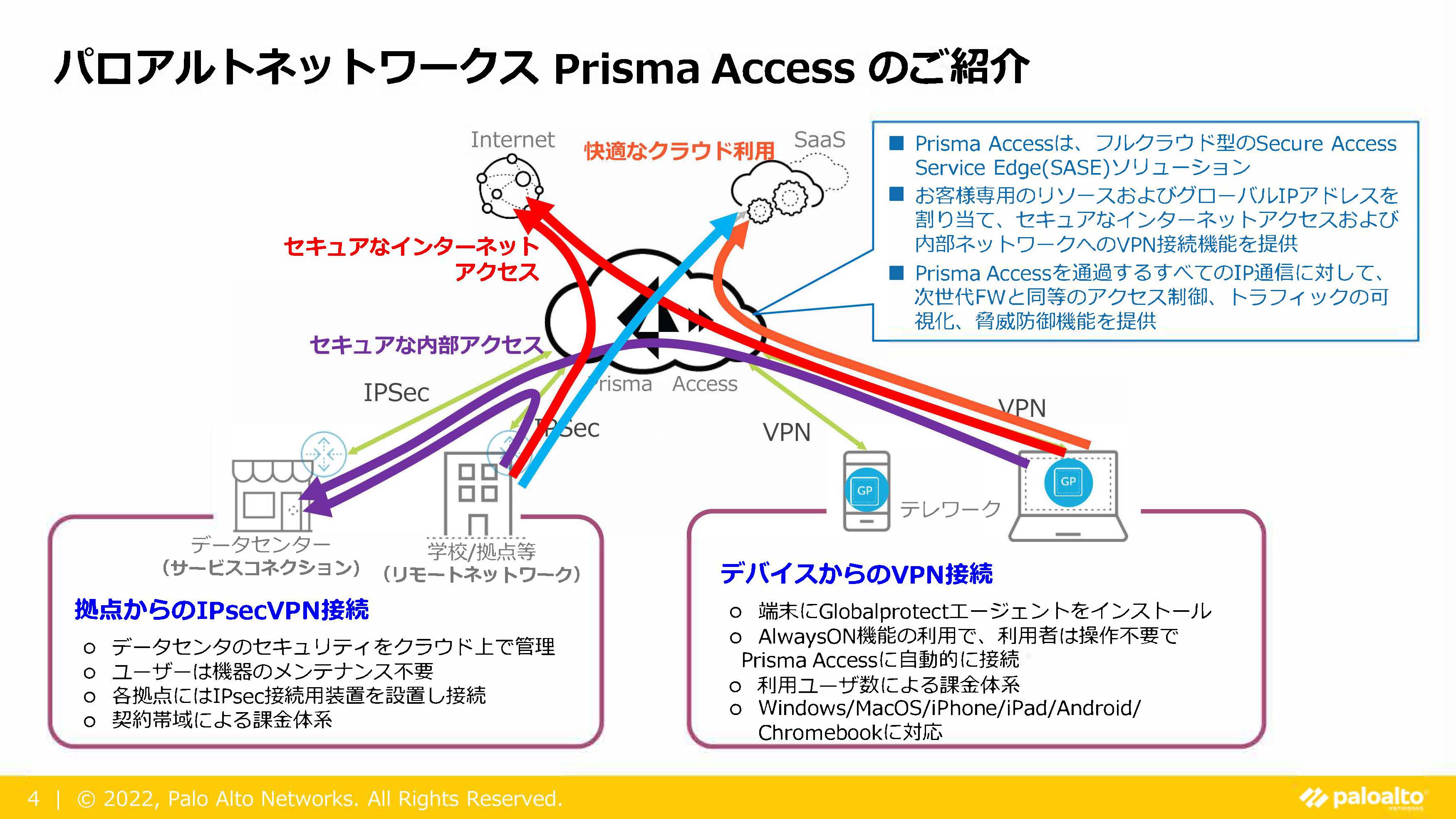

今から紹介するのは、当社が提供している「Prisma Access」というサービスです。これはどのようなものなのか、簡単に紹介します。

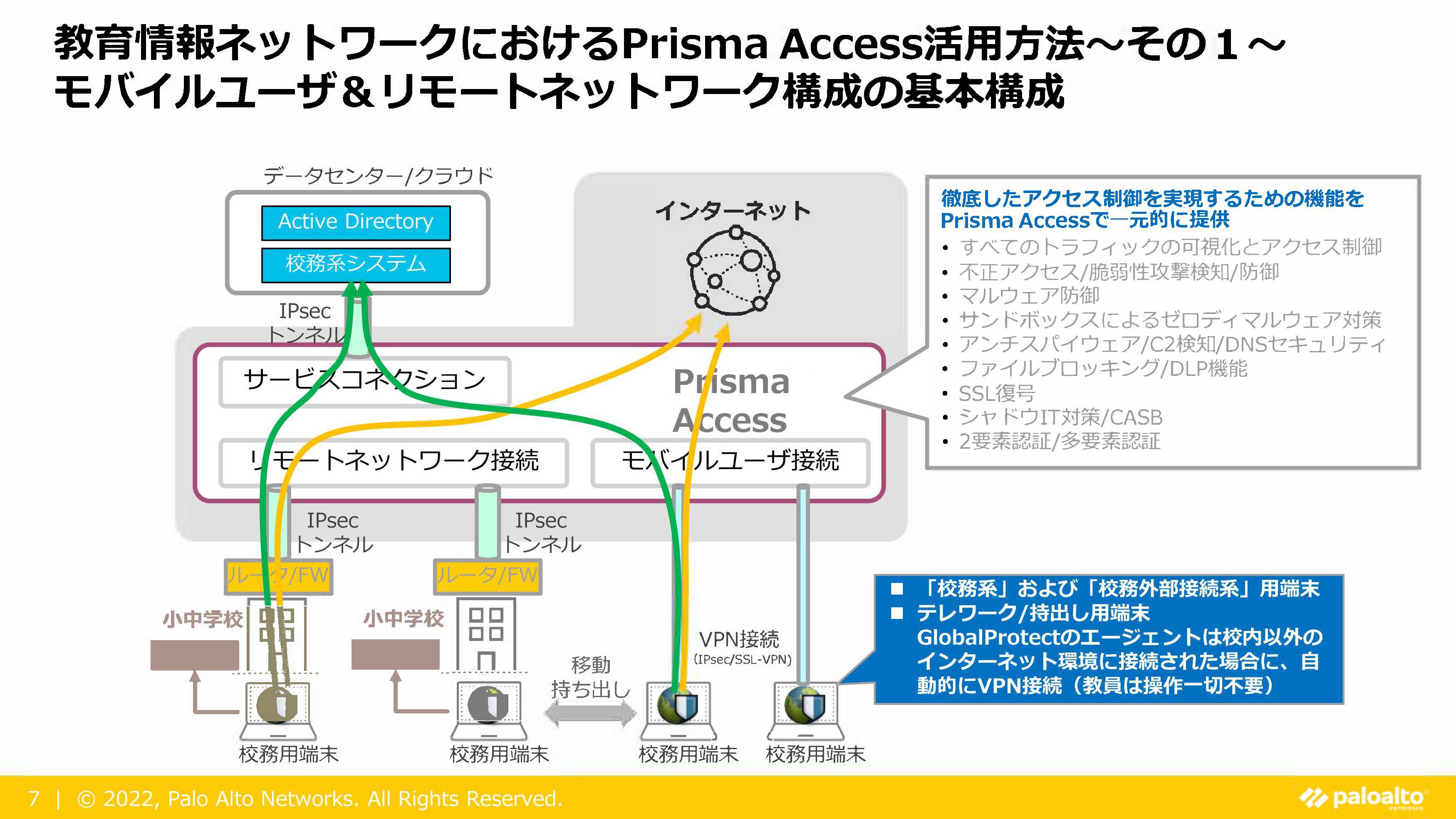

例えばスマートデバイスから、教育委員会専用のグローバルIPアドレスを使って仮想空間にVPN接続します。そうするとPrisma Accessを経由してデータセンター上にある校務支援システムにアクセスすることができますし、端末からPrisma Accessを経由してインターネットへのアクセスや、SaaSのサービスが利用できます。端末から学内、データセンター、インターネット、SaaS全てにおいてPrisma Accessを経由させるようなネットワークを論理的に構築するというイメージです。

また、各拠点ではIPSecと呼ばれる暗号化された通信でトンネルを張り、こちらもPrisma Accessに接続するという方法で、データセンター、学校もしくは端末、通信する全てのデバイスもしくは拠点をPrisma Access経由で通信するという構成に変え、全てのトラフィックの可視化が行えます。このPrisma Accessはクラウド型サービスで、アンチウイルスやURLフィルタリングなどを含めた様々な機能が実現できます。

フルクラウドのサービスなのでハードウェアなどの導入は不要。端末にソフトウェアを入れ、各拠点ではIPSecのための装置でトンネルを張れば利用可能です。これによりアプリケーション識別の制御が行えるので、教職員がどういうサイトにアクセスするか、どういうことをしているのかなど全てが可視化でき、アプリケーション使用の可否も制御できます。当然認証も兼ねているので、利用者によって許可・禁止するアプリケーションも制御可能です。

セキュリティ対策としてはPrisma Access内部で一度暗号を解いて中身を検査することで、SSLの暗号化通信でファイルをダウンロードしても、そのファイルがウイルスかどうかをリアルタイムで検査しブロックできます。URLフィルタの機能もあるので、フィルタの専用装置を入れる必要もありません。そのほか多くのセキュリティ機能を持っており、ゼロトラストにおいて9割以上の機能が実現できているといえます。これを教育情報ネットワークに置き換えたイメージが下図です。

このパターンの場合、コストの面と、学校内のトラフィックの制御や可視化ができないという懸念点があります。そこで、テレワークだけでなく、学校内においても端末からPrisma Accessを経由させるという形態にすることでこの課題も解消できます。

安全を最優先しつつ利便性も重視、かつ負担の少ないソリューションを。

Prisma Accessの大きな特徴として、1つ目が「AlwaysON」という機能。エージェントが常駐しているので、Windows端末がインターネットにつながった時点で自動的にPrisma AccessにVPNを張り、教職員の方がVPNを張る操作が全く不要です。

また、ドメイン認証を利用されている場合には「Pre-logon」機能があり、例えばテレワークで自宅にいても、端末にログインする前にVPNが自動的に確立し、ドメインログオンがテレワーク環境であってもとることができます。

中には、VPNを張るとアクセス制御されるからVPNを張らずに端末を使おうと思う方がいるかもしれませんが、グローバルプロテクトのエージェントが動いている場合、VPN必須モードがあり、VPN接続されていない場合は一切通信ができない状態にすることも可能です。

文科省のガイドラインを満たすためには、ゼロトラストをしっかり構築することが必要ですが、利便性や職員の負担も無視できません。Prisma Accessはフルクラウド型なので導入の負担が少なく、ハードウェアを伴わないのでメンテナンスなどの手間も軽減されます。

サイバー攻撃は日々変化しますが、クラウドのバックグラウンドで当社が最新のサイバー攻撃に備えるアップデートをしているため、現場の方々は全てクラウドに任せることができ、導入後も安心感があり負担が少ないという、メリットの多いソリューションです。

質疑応答

ここからはセミナー参加者との一問一答。多くの質問が寄せられた中から、同様の疑問を持つ方が多いと思われるものを一部ピックアップして紹介する。

Q:ネットワーク分離したままゼロトラストを実現するのは難しいですか?

A:林 例えば校務ネットワークと学習系を分けて、それぞれでゼロトラストを構築することは可能です。いくつか要件があり、それに応じてきちんと防御できる形をとればいいのですが、難しいのはそれぞれのネットワークに対して監視を行わなければならないので、コストも人的負担も増えてしまうという点です。

色々な機器や認証システムも二重の投資になるため、そうした負の面を考えると、分離よりきちんとアクセス制御をという考え方で、ゼロトラストを一括して導入する方がセキュリティ的に安心で、コストも安く済むと考えられます。

Q:Prisma Accessで、実際にAlwaysONで導入されている教育委員会はありますか?

A:早川 ちょうど今構築している最中という教育委員会は複数あり、私も技術的な面で支援をしていますが、私が知っているところに関しては全てAlwaysONで導入されています。

Q:もしPrisma Accessが停止すると一切の校務が不可能になりますが、安全性は大丈夫でしょうか?

A:早川 結論からいうと、大丈夫です。Prisma Accessは全世界で展開しており、当社の社員も私を含め日々使っていますが、Prisma Accessのサービスが完全に止まって使えなくなったという事例は今のところありません。時間の都合で細かい説明はできませんが、Prisma Accessは全てのサービスが止まってしまわないようにリソースが分散されており、クラウドサービスでよくある複数のリージョンを使った冗長構成になっており全体が止まらない設計となっています。

また、これはクラウドサービスでも言えることですが、インターネット自体が責任者不在の仕組みであり、そうした基盤の上に成り立っているということも踏まえ、最大限安全性に配慮して、システムが止まったことで業務も停止するといったことにならない設計でサービスを提供しています。

お問い合わせ

ジチタイワークス セミナー運営事務局

TEL:092-716-1480

E-mail:seminar@jichitai.works

】バナー広告_株式会社ICHICO_PR.jpg)